Damit haben Sie den vollen Überblick: Stellen Sie den Grundriss Ihres Unternehmens auf dem Bildschirm dar. Farbige Symbole signalisieren den aktuellen Status von Schlössern, Schranken, Aufzügen und anderen technischen Einrichtungen. Sind alle Türen geschlossen? Wurde ein Fenster unberechtigt geöffnet? Ideal für die Überwachung durch einen Sicherheitsdienst. Mit dieser Erweiterung können Sie sogar eine Fahrstuhlsteuerung in ihr System integrieren.

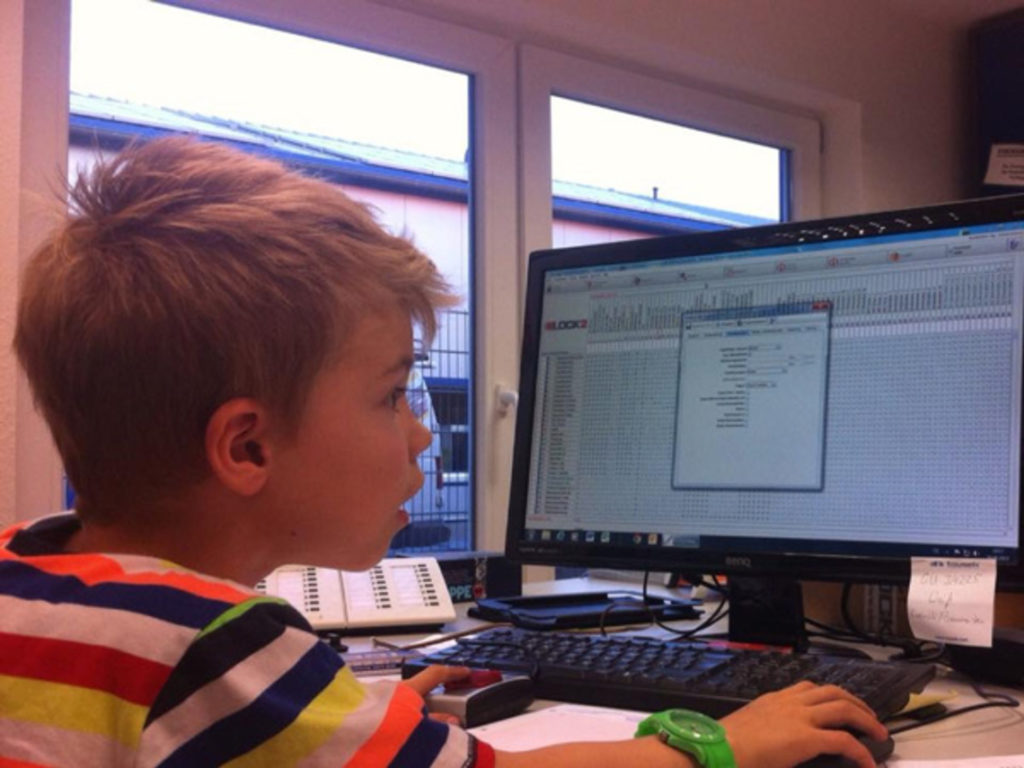

Verwaltungssoftware – SLS 600

Um bei Großanlagen den Überblick zu behalten, benötigen Sie die SLS- 600-Software. Damit wird Ihr PC zur Steuerzentrale und Informationszentrum. Sie behalten den Überblick über alle Funktionen, Einstellungen und über den Echtzeit-Status bestimmter Türen, Schranken oder Anlagen. Die grafische Benutzeroberfläche visualisiert das System und es genügt ein Blick, um informiert zu sein.

Verknüpfen und verbinden Sie ELOCK2 mit Ihrer Kantine, dem Kaffeeautomaten, dem Telefon, dem Internet oder den Sonnenrollos Ihrer Mitarbeiterbüros. Zeitliche Beschränkungen und eine umfangreiche Zeitzonen- und Feiertagsverwaltung sind einfach und übersichtlich umsetzbar. Automatische Daueröffnungen sind schnell eingerichtet und die Vergabe von zeitlich begrenzten Berechtigungen für Besucher, Praktikanten oder Zeitarbeiter sind kein Problem für ELOCK2. Nach dem von Ihnen vergebenen Verfallsdatum deaktiviert sich der Schlüssel selbst.